بحث هذه المدونة الإلكترونية

هل تحتاج إلى مساعدة في بحثك الأكاديمي؟ تفضل بطرح أي سؤال أو إشكالية تواجهك وفريقنا المتخصص سيكون على استعداد لتزويدك بالمساعدة التي تحتاجها!

انظر أيضا

- الحصول على الرابط

- X

- بريد إلكتروني

- التطبيقات الأخرى

اختبار في ادارة الانظمة والشبكات مهندس رئيسي

دورة اكتوبر 2022

اختبار في ادارة الانظمة والشبكات

الرتبة مهندس رئيسي

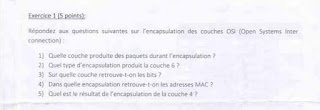

Exercice 1 (5 points)

Répondez aux questions suivantes sur l'encapsulation des couches OSI (Open Systems Inter connection) :

1). Quelle couche produite des paquets durant l'encapsulation ?

2). Quel type d'encapsulation produit la couche 6 ?

3). Sur quelle couche retrouve-t-on les bits ?

4). Dans quelle encapsulation retrouve-t-on les adresses MAC ?

5). Quel est le résultat de l'encapsulation de la couche 4 ?

Exercice 2 (7 points)

Soit l'adresse IP etle masque sous-réseau suivants :

17216210

255.255,255.0

. Quelle est l'adresse du réseau de cette adresse IP ?

Quelle est l'adresse Broadcast(Dffusion] de cette adresse IP ?

Quelle est que la première et dernière adresse IP adressables ?

Combien de sous-réseau et combien d'hôte dans chaque sous-réseau ?

Toûtes les réponses de cet exercice doivent être justifiées

Solutions proposées par Khbach

Solution Exercice 1:

1. La couche qui produit des paquets durant l'encapsulation est la couche 3, également connue sous le nom de couche réseau.

2. La couche 6, appelée couche présentation, produit une encapsulation de type "données".

3. Les bits se trouvent au niveau de la couche physique, c'est-à-dire la couche 1.

4. Les adresses MAC se trouvent dans l'encapsulation de la couche 2, également appelée couche liaison de données.

5. L'encapsulation de la couche 4, également connue sous le nom de couche transport, produit des segments.

Solution Exercice 2:

L'adresse IP : 172.16.21.0

Le masque de sous-réseau : 255.255.255.0

1. Pour déterminer l'adresse du réseau, on effectue un AND logique entre l'adresse IP et le masque de sous-réseau :

```

Adresse IP: 10101100 00010000 00010101 00000000

Masque: 11111111 11111111 11111111 00000000

Résultat: 10101100 00010000 00010101 00000000

Adresse réseau: 172.16.21.0

```

2. Pour trouver l'adresse de diffusion (broadcast), on effectue un OR logique entre l'adresse IP et le complément du masque de sous-réseau :

```

Adresse IP: 10101100 00010000 00010101 00000000

Complément du masque: 00000000 00000000 00000000 11111111

Résultat: 10101100 00010000 00010101 11111111

Adresse de diffusion: 172.16.21.255

```

3. La première adresse IP adressable dans ce sous-réseau est l'adresse du réseau elle-même, soit 172.16.21.0. La dernière adresse IP adressable est l'adresse de diffusion, soit 172.16.21.255.

4. Le masque de sous-réseau 255.255.255.0 permet de créer un seul sous-réseau. Dans ce sous-réseau, il y a 254 hôtes possibles (2^8 - 2, car les adresses de réseau et de diffusion ne sont pas utilisables).

اختبار 2 اكتوبر 2022

جامعة قسنطينة 2

Exercice 1

Répondez aux questions suivantes sur l'encapsulation des couches OS (Open Systems inter connection :

Correction exo1

Exercice 2 (7 points]

Soit l'adresse IP et le masque sous-réseau suivants :

17216210

255.255.255,0

1. Quelle est l'adresse du réseau de cette adresse IP ?

2 Quelle est l'adresse Broadcast (Diffusion) de cette adresse IP ?

3 Quelle est que la première et dernière adresse IP adressables ?

4 Combien de sous-réseau et combien d'hôte dans chaque sous-réseau ?

Toutes les réponses de cet exercice doivent être justifiées

Correction proposé

Pour répondre à ces questions, nous devons effectuer des calculs en utilisant l'adresse IP et le masque sous-réseau fournis.

1. Adresse du réseau :

Pour trouver l'adresse du réseau, nous effectuons un "ET logique" entre l'adresse IP et le masque sous-réseau. Chaque octet de l'adresse IP est comparé avec l'octet correspondant du masque sous-réseau, et le résultat est obtenu en effectuant un "ET logique" bit à bit.

Adresse IP : 172.16.2.10

Masque sous-réseau : 255.255.255.0

Calcul de l'adresse du réseau :

172.16.2.10 (adresse IP)

255.255.255.0 (masque sous-réseau)

--------------------------------

172.16.2.0 (adresse du réseau)

Donc, l'adresse du réseau est 172.16.2.0.

2. Adresse Broadcast (Diffusion) :

L'adresse de diffusion est utilisée pour envoyer des paquets à tous les hôtes du réseau. Pour trouver l'adresse de diffusion, nous effectuons un "OU logique" entre l'adresse IP et le complément du masque sous-réseau.

Adresse IP : 172.16.2.10

Masque sous-réseau : 255.255.255.0

Calcul de l'adresse Broadcast :

172.16.2.10 (adresse IP)

255.255.255.0 (masque sous-réseau complémenté)

--------------------------------

172.16.2.255 (adresse Broadcast)

Donc, l'adresse Broadcast (Diffusion) est 172.16.2.255.

3. Première et dernière adresse IP adressables :

La première adresse IP adressable est généralement réservée pour l'adresse réseau elle-même, et la dernière adresse est réservée pour l'adresse de diffusion. Donc, pour trouver la première et la dernière adresse IP adressables, nous devons prendre en compte ces réservations.

Adresse du réseau : 172.16.2.0

Adresse Broadcast : 172.16.2.255

Donc, la première adresse IP adressable est 172.16.2.1 et la dernière adresse IP adressable est 172.16.2.254.

4. Nombre de sous-réseaux et d'hôtes dans chaque sous-réseau :

Pour déterminer le nombre de sous-réseaux et le nombre d'hôtes dans chaque sous-réseau, nous devons examiner le masque sous-réseau.

Masque sous-réseau : 255.255.255.0

Le masque sous-réseau indique combien de bits sont réservés pour l'adresse réseau et combien de bits sont réservés pour l'adresse de l'hôte. Dans ce cas, le masque sous-réseau est /24, ce qui signifie qu'il y a 24 bits réservés pour l'adresse réseau et 8 bits réservés pour l'adresse de l'hôte.

Le nombre de sous-réseaux possibles est calculé en comptant le nombre de combinaisons possibles pour les bits réservés à l'adresse réseau, ce qui est égal à 2^24 (2 à la puissance 24) = 16 777 216 sous-réseaux.

Le nombre d'hôtes adressables dans chaque sous-réseau est calculé en comptant le nombre de combinaisons possibles pour

les bits réservés à l'adresse de l'hôte, ce qui est égal à 2^8 (2 à la puissance 8) = 256 hôtes.

Donc, il y a 16 777 216 sous-réseaux possibles, et chaque sous-réseau peut avoir jusqu'à 256 hôtes.

Exercice n°02 (pts)

Le département de L'informatique vous demande de faire un logiciel de gestion des cours informatiques en lignes. Les systèmes actuellement présents ne sont pas satisfaissants

Selon votre point de vai quels sont les points importants concernant la faisabilité d'un tel projet

Au cas où le projet sera faisable, après sa validation. quel document devrezs vous rédiger?

Correction

Pour évaluer la faisabilité d'un projet de logiciel de gestion des cours informatiques en ligne, voici quelques points importants à prendre en considération :

1. Analyse des besoins : Il est essentiel de comprendre les besoins et les attentes du département de l'informatique. Cela implique de déterminer les fonctionnalités requises, les objectifs du système, les contraintes techniques et les exigences spécifiques.

2. Étude de marché : Il convient d'effectuer une étude de marché pour évaluer la demande pour un tel logiciel et identifier les concurrents éventuels. Cela permettra de déterminer la viabilité économique du projet et sa pertinence par rapport aux solutions existantes.

3. Analyse technique : Il faut évaluer la faisabilité technique du projet en examinant les aspects tels que les technologies nécessaires, les ressources matérielles et logicielles requises, les compétences nécessaires, ainsi que les éventuelles contraintes techniques ou obstacles.

4. Planification du projet : Il est important de définir une planification claire du projet, comprenant les différentes phases de développement, les ressources nécessaires, les délais estimés et les coûts associés. Il faut également évaluer les risques potentiels et prévoir des mesures d'atténuation.

5. Équipe et compétences : Il faut identifier les membres de l'équipe nécessaires pour le développement du logiciel, en s'assurant d'avoir les compétences techniques requises. Il peut être nécessaire de former ou de recruter des développeurs spécialisés dans les technologies nécessaires.

6. Aspects juridiques et réglementaires : Il est important de prendre en compte les aspects juridiques et réglementaires liés à la gestion des cours en ligne, tels que la protection des données personnelles, les droits d'auteur et les lois sur la confidentialité.

7. Infrastructure et ressources : Il convient d'évaluer les besoins en infrastructure technique, tels que les serveurs, le stockage des données, la bande passante et la sécurité, pour garantir des performances optimales et une expérience utilisateur satisfaisante.

Une fois que le projet est jugé faisable et qu'il est validé, il est important de rédiger un certain nombre de documents clés pour guider le développement du logiciel. Voici quelques documents qui devraient être rédigés :

1. Spécifications fonctionnelles : Ce document détaille les fonctionnalités spécifiques du logiciel, en se basant sur les besoins identifiés lors de l'analyse initiale. Il décrit les interactions entre les différents modules du logiciel et les utilisateurs.

2. Spécifications techniques : Ce document décrit les choix technologiques, l'architecture système, les normes de développement, ainsi que les outils et les langages de programmation utilisés pour la mise en œuvre du logiciel.

3. Plan de développement : Ce document établit une planification détaillée des différentes étapes du développement du logiciel, en incluant les délais, les tâches, les ressources nécessaires et les éventuels jalons importants.

4. Cahier de tests : Ce document définit les scénarios de tests, les données de test, ainsi que les procédures et les critères de validation pour s'assurer du bon fonctionnement du logiciel.

5. Documentation utilisateur : Ce document fournit des instructions détaillées sur l'utilisation du logiciel, notamment des guides d'installation, des guides d'utilisation, des FAQ et des exemples d'utilisation.

6. Contrat de développement : Si le développement est confié à un prestataire externe, il peut être nécessaire de rédiger un contrat détaillant les termes et les conditions du projet, les droits de propriété intellectuelle, les délais, les coûts et les garanties.

Il est important de noter que la rédaction de ces documents peut varier en fonction de la méthodologie de développement utilisée (par exemple, cascade, agile) et des spécificités du projet.

Exercice n°03 (8 pts)

Soit la liste des tâches suivantes

1. Déduire le chemin critique en utilisant le graphe de PERT:

2. Donnez le diagramme de GANTT au plus tôt pour tris ressources.

3. Proposez un LISSAGE pour le diagramme

Correction

Pour déduire le chemin critique en utilisant le graphe de PERT, nous pouvons organiser les tâches dans un diagramme de réseau et calculer les dates au plus tôt (DPT) et au plus tard (DFT) pour chaque tâche. Les tâches du chemin critique sont celles qui ont les mêmes dates au plus tôt et au plus tard.

Voici le diagramme de réseau avec les tâches et les dépendances :

1. Déduction du chemin critique :

En utilisant le diagramme de réseau, nous pouvons calculer les dates au plus tôt (DPT) et au plus tard (DFT) pour chaque tâche.

2

Le chemin critique est déterminé par les tâches ayant les mêmes DPT et DFT, ce qui signifie qu'elles ne peuvent pas être retardées sans retarder l'ensemble du projet. Dans ce cas, le chemin critique est : A - E - H - J.

2. Diagramme de Gantt au plus tôt :

Le diagramme de Gantt représente les tâches dans une chronologie horizontale en utilisant des barres pour indiquer leur durée. Voici le diagramme de Gantt pour les tâches au plus tôt :

```

Tâches | A | B | C | D | E | F | G | H | I | J |

Durée | 4 | 2 | 1 | 1 | 2 | 2 | 2 |10 | 4 | 1 |

```

Temps --> 0 2 3 4 6 7 9 19 23 24

3. Lissage pour le diagramme :

Le lissage (ou nivellement des ressources) est une technique qui permet d'ajuster les ressources pour minimiser les fluctuations de charge de travail et optimiser les délais du projet. Pour proposer un lissage pour le diagramme, il serait nécessaire de connaître les contraintes spécifiques du projet, les ressources disponibles et les objectifs de délai.

Sans ces informations, il n'est pas possible de proposer un lissage spécifique pour le diagramme. Cependant, en général, le lissage peut impliquer des ajustements dans l'allocation des ressources, la réorganisation des tâches, l'utilisation de ressources supplémentaires ou l'optimisation des dépendances pour équilibrer la charge de travail et atteindre les objectifs de délai.

Il est recommandé de consulter l'équipe de projet et d'utiliser des techniques de gestion de projet appropriées pour élaborer une stratégie de lissage adaptée aux besoins

spécifiques du projet.Pour déduire le chemin critique en utilisant le graphe de PERT, nous pouvons organiser les tâches dans un diagramme de réseau et calculer les dates au plus tôt (DPT) et au plus tard (DFT) pour chaque tâche. Les tâches du chemin critique sont celles qui ont les mêmes dates au plus tôt et au plus tard.

- الحصول على الرابط

- X

- بريد إلكتروني

- التطبيقات الأخرى

المشاركات الشائعة

بحث حول اضطرابات التعلم: عسر الحساب

- الحصول على الرابط

- X

- بريد إلكتروني

- التطبيقات الأخرى

اختبار مهني في تخطيط انظمة الاعلام الآلي

- الحصول على الرابط

- X

- بريد إلكتروني

- التطبيقات الأخرى

Solution Concours Professionnel Assistaut Ingénieur Niveau 2

- الحصول على الرابط

- X

- بريد إلكتروني

- التطبيقات الأخرى

مقال عن نظم المعلومات

- الحصول على الرابط

- X

- بريد إلكتروني

- التطبيقات الأخرى

تعليقات

إرسال تعليق